A weboldal sütiket használ a szolgáltatások nyújtásához a Sütikre vonatkozó szabályzatnak megfelelően. A böngészőben meghatározhatja a sütik tárolására vagy elérésére vonatkozó feltételeket.

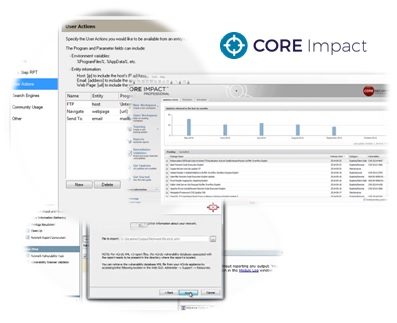

A Core Impact egy nagy teljesítményű penetrációs tesztelési platform, amelyet úgy terveztek, hogy lehetővé tegye a biztonsági csapatok számára a fejlett elemzések egyszerű elvégzését. Irányított automatizálásának és tanúsított exploitjainak köszönhetően az IT-környezet biztonságosan vizsgálható ugyanazon technikák alkalmazásával, amelyeket a mai támadók is használnak.

TECHNOLÓGIA

A Core Impact ugyanazokat a technikákat alkalmazza, mint a mai támadók, hogy hatékonyan tesztelje az IT-infrastruktúra biztonságát, ezáltal csökkentse a kockázatokat és megvédje az értékes erőforrásokat. Az irányított automatizálás segítségével a szervezetek mindössze néhány egyszerű lépésben képesek feltárni, tesztelni és jelenteni a biztonsági gyengeségeket.

A Core Impact Rapid Penetration Tests (RPT) intuitív varázslók, amelyek lehetővé teszik a tesztelők számára a penetrációs tesztek gyors végrehajtását. A felhasználók hatékonyan hajthatják végre a tipikus feladatokat, időt takarítva meg, miközben biztosított a tesztelési infrastruktúra egységes és megismételhető folyamata.

Ezenfelül a Core Impact lehetőséget ad a már tesztelt rendszerek gyors újraértékelésére annak ellenőrzésére, hogy a bevezetett ellenintézkedések vagy kompenzáló kontrollok valóban hatékonyak-e és megfelelően működnek-e.

.gif)

Megbízható, tanúsított alap exploitok robusztus könyvtárának használata

A HelpSystems kiberbiztonsági szakértői által fejlesztett és tesztelt, naprakész kereskedelmi exploit-könyvtár alkalmazásával a Core Impact feltárja, miként nyitnak utat a sérülékenységek láncolatai a szervezet kritikus rendszereihez és erőforrásaihoz.

A belső fejlesztésű exploitokon túl a HelpSystems együttműködik az ExCraft Labs csapatával is, hogy kiegészítő exploitcsomagokat biztosítson SCADA, orvosi és IoT rendszerekhez, amelyek kiegészítik a Core Impactben elérhető alapértelmezett exploitokat.

Központosított penetrációs tesztelési eszközkészlet

Információgyűjtés, rendszerek kihasználása és jelentéskészítés – mindez egyetlen helyen. A penetrációs tesztelési folyamat minden fázisa egyetlen konzolról hajtható végre és kezelhető egy intuitív irányítópulton keresztül.

Az eszközök közötti váltás helyett további megoldások integrálhatók vagy engedélyezhetők a tesztelési program további bővítéséhez, például Cobalt Strike, Metasploit, PowerShell Empire és Plextrac. Ez a központosítás nemcsak leegyszerűsíti a tesztelési folyamatot – a manuális dokumentáció szükségességének megszüntetésével –, hanem egységesebb és hatékonyabb jelentéskészítést is biztosít.

Phishing-szimulációk végrehajtása a biztonságtudatosság növelése érdekében

Könnyen bevezethető phishing kampányok kliensoldali social engineering tesztekhez, amelyek feltárják, mely felhasználók sebezhetők, és milyen hitelesítő adatok szerezhetők meg. A megoldás lépésről lépésre támogatja az e-mailek létrehozását, a célpontok kiválasztását, valamint a böngésző-átirányítások vagy klónozott weboldalak beállítását.

A felhasználók felkutatása kifinomultabb, testre szabott spear phishing üzenetekkel történik, amelyeket nehezebb hamisnak azonosítani. A hitelesség növelése érdekében valós üzenetek importálhatók e-mail kliensekből.

Az iparági előírásoknak való megfelelőség igazolása

Számos szabályozás megköveteli a szervezetektől a biztonsági infrastruktúra rendszeres értékelését annak érdekében, hogy biztosított legyen az érzékeny adatok megfelelő védelme. A Core Impact könnyen követhető, bevált és automatizált keretrendszereket biztosít, amelyek támogatják az iparági követelményeket és szabványokat, többek között a PCI-DSS, CMMC, GDPR és NIST előírásait.

Például a NIST-jelentések leképezik a megfelelést mind a MITRE ATT&CK keretrendszerhez, mind a NIST biztonsági és adatvédelmi kontrollkatalógusához. Emellett a Core Impact jelentéskészítési képességei segítenek a megfelelőség igazolásában belső és külső auditok során egyaránt.

Miért a Core Impact?

- Intuitív automatizálás a magas szintű tesztek végrehajtásához

- Kiterjedt és megbízható, tanúsított exploit-könyvtár

- Több szektor tesztelésének lehetősége

- Csapatmunkát támogató közös munkakörnyezet

- Testreszabható jelentéskészítés a javítási tervek kidolgozásához

- Erőteljes integrációk más penetrációs tesztelési eszközökkel és több mint 20 sérülékenységszkennerrel

- Robusztus biztonsági funkciók, beleértve a teljesen titkosított, önmegsemmisítő ügynököket

IT-megoldások

Termék tesztelése

Szeretné megismerni és kipróbálni a modern hálózat-, rendszer-, valamint monitorozási és menedzsmentbiztonsági megoldásokat?

A Bakotech portfóliója lengyel és nemzetközi gyártók megoldásait tartalmazza, amelyek magas szintű védelmet biztosítanak minden típusú kiberfenyegetéssel szemben.

Töltse ki az űrlapot, és szakértőink felveszik Önnel a kapcsolatot, hogy segítsenek kiválasztani az Ön szervezete igényeihez leginkább illeszkedő megoldást.